Breve Appello di Naviganti Accorati al Capo dello Stato per il soccorso in mare

Esiste uno spyware che non solo registra le telefonate e duplica le email, ma ne genera anche di false, che poi servono per essere usate contro le vittime in processi dei regimi contro i loro oppositori. Dalla Turchia all’Arabia Saudita, oltre tre dozzine di dittature li usano – come pure gli Stati Uniti, la Germania ed il Regno Unito. Una violazione continuata dei diritti umani che non può più essere sanata.

14 aprile 2007: di fronte al mausoleo che ricorda il Padre della Patria, Mustafa Kemal Atatürk, il popolo turco scende in strada per reclamare laicità, libertà, democrazia, pace, progresso, benessere. Quindi manifesta contro il regime corrotto ed incapace di Recep Tayyip Erdoğan, che offre miseria, corruzione, fondamentalismo religioso, repressione violenta di ogni libertà, genocidio delle minoranze etniche. Sono centinaia di migliaia di persone che chiedono, pacificamente, una nuova Turchia, e che otterranno solo violenza e persecuzioni. Secondo la stampa nazionale, i dimostranti sarebbero stati oltre un milione e mezzo di persone[1].

Da allora, la strategia del regime è stata chiara: reprimere ogni protesta, ogni critica, ogni malumore, ogni giornale o blog, chiunque sia capace di organizzare un nuova folla che mostri al mondo quale inferno sia la Turchia, oggi. E quando Erdoğan si è accorto che non esistono leader della protesta, ma una disperazione diffusa, che spinge le singole persone ad esporsi, alla disperata ricerca di aiuto[2] – probabilmente da parte di un mondo occidentale cieco ed opportunista – allora la sua strategia si è raffinata, ed ha messo in piedi un’operazione di persecuzione individuale. Qualcosa mai visto prima, che supera la burocratica repressione nazista perché usa tecnologie che (per fortuna) Adolf Hitler ed i suoi gerarchi non hanno mai avuto a disposizione.

L’operazione consiste nel controllare tutti i telefoni cellulari della Turchia, estrarne i contatti, leggere gli scambi di messaggi, inserirvi falsi dati e conversazioni, allo scopo di identificare gli scontenti e costruire, sui loro devices, le prove false di una loro partecipazione ad un complotto terroristico[3]. Un’operazione di un cinismo e di una brutalità, sia fisica che psicologica, che va ben al di là degli incubi raccontati da George Orwell nei suoi romanzi sull’apocalisse sociale. Quando si è accorto che non sarebbe bastato, allora il dittatore ha esteso l’operazione di controllo e falsificazione delle comunicazioni anche all’estero, in nazioni come la Grecia, l’Australia o la Germania, in cui vivono migliaia di turchi che sono fuggiti dalla propria patria[4].

Hakan Fidan (a sinistra), Bayrat Albarak (al centro) e Recep Tayyip Erdoğan (a destra), i registi del terrore telematico scatenato dal governo di Ankara[5]

Albayrak non era stato nominato per le sue competenze in economia, ma perché è il coordinatore di un progetto di controllo telematico totale per il quale, dopo aver istruito un milione di hacker di Stato, il regime li userà per controllare tutte le transazioni economiche di ciascuna azienda e ciascun cittadino[10] – ufficialmente per impedire l’evasione fiscale. Il fatto che, dal gennaio 2021, Hakan Fidan è diventato il capo di questo nuovo servizio rende tutto chiaro ed inequivocabile.

Intanto Erdoğan ha trasformato l’Ufficio del Primo Ministro in un’agenzia statale iscritta al registro[11] che controlla alcuni Consolati della Turchia all’estero: Atlanta, Houston, Los Angeles, New York, Washington DC (Stati Uniti), Burnaby (Canada) e Rabat (Marocco)[12] e, naturalmente, il MIT[13]. In ognuno di queste agenzie, Hakan Fidan svolge il ruolo di direttore esecutivo[14]. Forse perché il MIT è attivo non solamente in Turchia, ma ovunque nel mondo…

Il 19 gennaio del 2014, la gendarmeria turca ha bloccato due camion diretti in Siria, pieni di armi[15] – armi per aiutare l’esercito del Califfato (ISIS)[16], trasportate da agenti del MIT[17]. Erdoğan ha dapprima sostenuto che si trattasse di aiuti umanitari[18], ma alcuni giornalisti sono riusciti a filmare il camion, sicché la bugia è stata scoperta. Il risultato: i 13 gendarmi che hanno fermato i camion sono stati condannati a lunghe pene detentive[19]; i magistrati che hanno indagato sono stati rimossi dall’incarico e messi sotto accusa[20]. I giornalisti coinvolti nella registrazione o nella pubblicazione della notizia sono stati condannati a cinque anni di prigione[21]. Alla polizia sono stati impartiti nuovi ordini: mai fermare veicoli del MIT che si recano all’estero.

Uno dei compiti del MIT è combattere la setta Hizmet ed il suo predicatore Fethullah Gülen (intercettazione dei telefoni e di internet, pedinamento, rapimento, tortura, assassinio[22]), sia in Turchia, sia all’estero[23]. Ma il compito più importante del MIT è combattere gli oppositori all’esterno del Paese. In Germania sono attivi circa 500 ufficiali del MIT ed oltre 6000 informatori – una struttura addirittura più grande e potente della STASI ai tempi della DDR[24] – il cui obiettivo non è solo osservare e riferire ma anche intervenire fisicamente contro cittadini turchi emigrati in Europa[25].

Uno degli obiettivi del MIT è, attraverso l’intercettazione delle comunicazioni, di costruire prove fittizie contro critici del regime di Ankara e giustificare il loro rapimento e la tortura[26]. Una strategia che il MIT persegue anche in diversi altri paesi del mondo – in Austria[27], Belgio[28], Repubblica Ceca[29], Francia[30], Grecia[31], Kossovo[32], Lituania[33], Moldavia[34], Norvegia[35], Serbia[36], Svezia[37], Svizzera[38], Ucraina[39], Regno Unito[40], Australia[41], Egitto[42], Gabon[43], Kenya[44], Libia[45], Sudan[46], Stati Uniti[47], Armenia[48], Azerbaijan[49], Georgia[50], Iraq[51], Malaysia[52], Mongolia[53], Pakistan[54], e Siria, nella quale il governo turco combatte con il proprio esercito, o sostenendo l’ISIS[55].

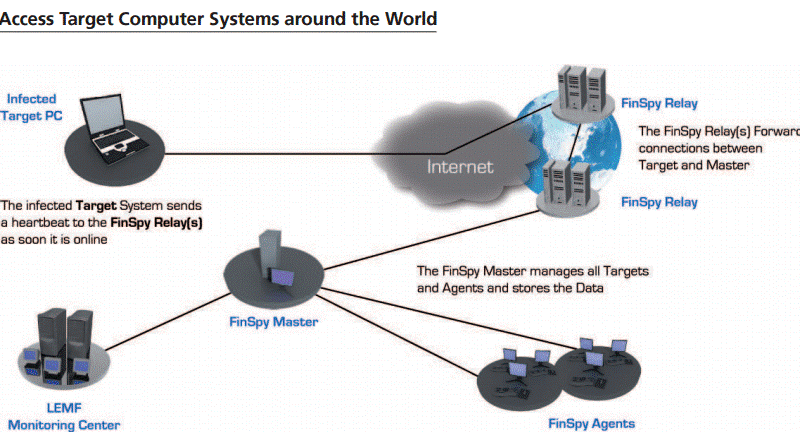

Come funziona l’applicazione FishSpy dell’azienda FinFisher GmbH di München – il cuore pulsante del sistema di spionaggio del MIT turco[56]

La Procura di Monaco apre un’inchiesta penale basata sulle prove presentate dalle ONG: le aziende bavaresi hanno violato in almeno sei punti la Legge sul Commercio Estero (AWG Außenwirtschaftsgesetz)[62], e non solo vendendo FinSpy alla Turchia, ma anche ai governi di molti altri paesi, tra cui il Bahrein, l’Egitto, l’Etiopia, la Libia, il Kazakhistan, l’Arabia Saudita e il Venezuela[63] – tutti paesi che suscitano gravi preoccupazioni sulla democraticità del sistema politico.

L’inchiesta scopre che quelle tre aziende originariamente erano una, la Gamma International UK Ltd. Winchester, dopo un’indagine iniziata nel 2013 è stata inibita dalle autorità giudiziarie britanniche[64] che, alla fine del 2016, hanno inserito questa azienda nella black-list dell’OECD[65] – una misura che proibisce a chiunque, nel mondo, a svolgere attività commerciali con questo gruppo industriale.

L’inchiesta britannica si limitava ad analizzare la vendita di FinSpy al Bahrein, mentre quella tedesca, corredata da una moltitudine di testimonianze di vittime del terrore del regime di Erdoğan in Turchia ed all’estero, va molto più a fondo, scopre che FinSpy è stato illegalmente venduto in 36 paesi[66], che ha dei giganteschi centri di stoccaggio dei dati sparsi in 11 nazioni[67], e sospetta che, dietro i fatti già noti, ci siano molti altri crimini ancora non documentati[68] – per cui, nell’ottobre del 2020, la Procura di Monaco ha ordinato una perquisizione nei locali della capitale bavarese, ma anche in quella della filiale rumena del gruppo Gamma International[69].

È quasi impossibile difendersi da FinSpy: il malware si installa da sé con dei falsi aggiornamenti, mascherati da quelli ufficiali, tramite delle e-mail con allegati falsi, oppure tramite falle di sicurezza nei software – Avira[70] ed iTunes di Apple, e poi, copiando piattaforme proprie dei maggiori motori di ricerca, delle installazioni Mac e Linux[71], dei programmi di posta elettronica, dei social networks, dei siti per gli acquisti online[72]. Dove non arriva il malware di Gamma International, c’è quello dell’Hacking Team[73] di David Vincenzetti[74]. Ma quell’azienda non c’è più, Gamma l’ha surclassata, i suoi fondatori sono dispersi in tante minuscole aziende[75].

L’istituto The Citizen Lab di Toronto, nel 2015, aveva già identificato 35 nazioni che utilizzavano illegalmente le applicazioni del gruppo Gamma/FinFisher[76]

Ad essere precisi, delle attività illegali di questo gruppo di personaggi sparsi tra la campagna inglese, il porto di Amburgo, la capitale della Baviera ed i bassifondi di Cape Town, si conosce moltissimo fin dal 1973 – quando i computer erano ancora giocattoli e lo spionaggio si faceva infiltrando personaggi ombrosi in stanze segrete con un aggeggio che faceva microfilm di documenti proibiti. La storia comincia con un cablogramma trasmesso dall’Ambasciata Americana a Bonn alle autorità federali – un messaggio che segnala le attività sospette di un commerciante di prodotti elettronici olandese con la sede ad Amburgo, tale Peter Kluever[78].

La CIA decide di investire su questo personaggio, e lo stesso fa l’esercito tedesco; nel 1981 le sue due società, la PK Electronics e la PKI Electronic Intelligence GmbH, hanno già contratti in essere con il governo americano. Nel 1983, il principe ereditario dell’Arabia Saudita, Abdullah Ibn Nasir IBn Abd al-Asis Al Sa’ud, si reca in visita ad Amburgo ed i generali tedeschi gli mostrano gli effetti dell’utilizzo della tecnologia di Kluever sull’efficienza e la rapidità di tiro dei panzer Leopard – il che convince il governo di Riyadh a comprarne uno stock[79].

Nel 1987, Oelkers vola a Pechino per una dimostrazione dei suoi nuovi microchips ed entusiasma i generali cinesi, che entrano a far parte della sua cerchia di clienti[80]. Attraverso gli accordi sottoscritti con gli Stati Uniti, a partire dal 1985 Kluever vende modernissima tecnologia di spionaggio americana (sviluppata dalla Ocean Applied Research Corporation di San Diego[81] e distribuita dal gruppo CompuDyne Corporation in Pennsylvania[82]) a Muhammar Ghaddafi in Libia, ad Hafiz Al-Assad in Siria, ad Haji Mohammad Suharto in Indonesia – costoro la usano per intercettare conversazioni telefoniche e trasmissioni radiofoniche di oppositori, eserciti stranieri e gruppi di ribelli[83].

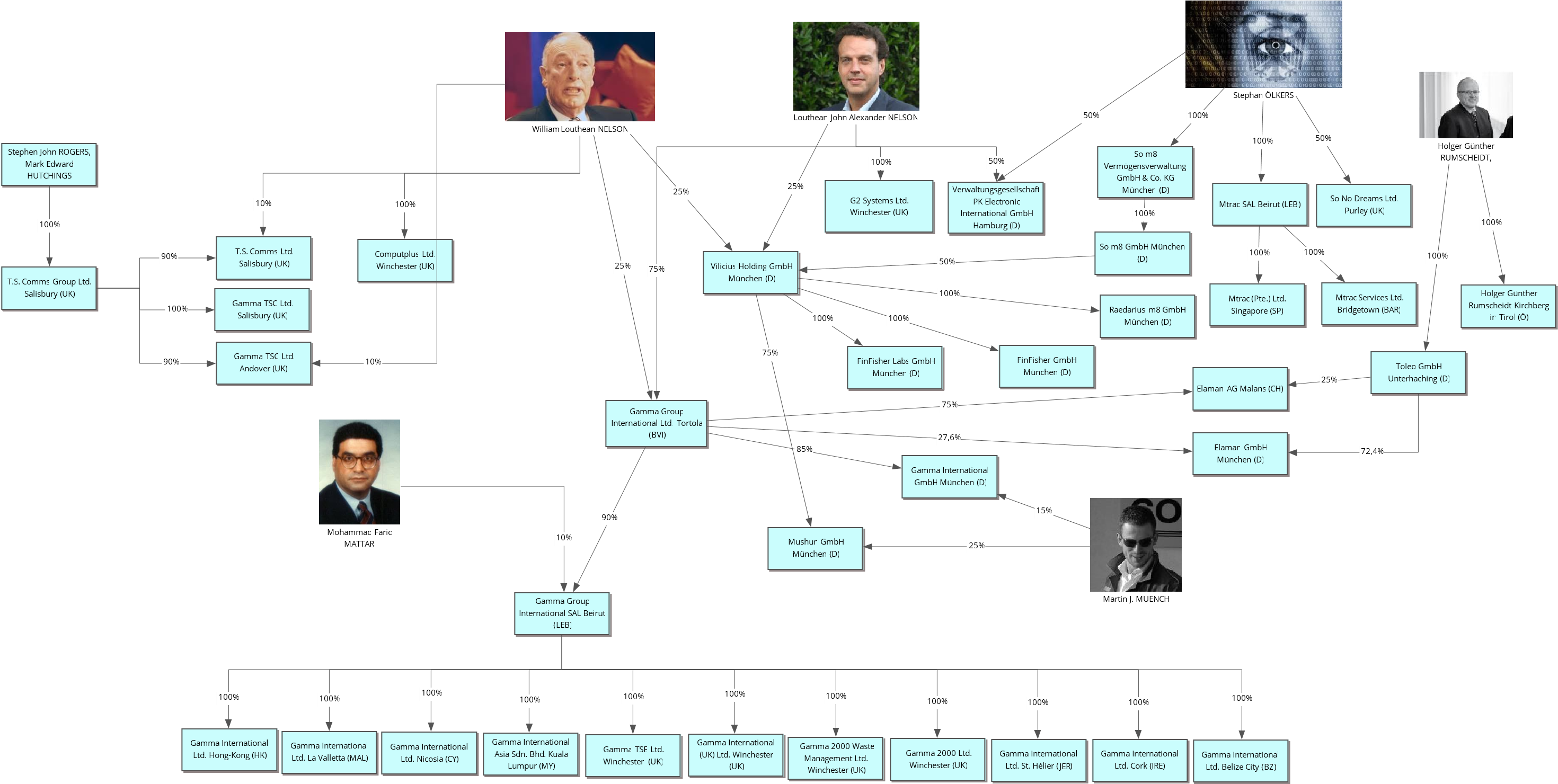

Kluever, invecchiando, cederà il suo business (il gruppo PK Electronics di Amburgo) a due ingegneri, il tedesco Stephan Oelkers e l’inglese William Louthean Nelson. Quest’ultimo aveva iniziato nel 1985 dirigendo l’ufficio di Pechino e, nel 1992, ha fondato una sua società, la Personal Protection Products Ltd. Hong-Kong[84] che, fino al 1994, attraverso una sua società controllata a Hull[85], vendeva tecnologia di intercettazione usata dai servizi segreti inglesi per combattere l’IRA nell’Ulster[86]. Quando Kluever va in pensione, PK Electronics passa a William Nelson ed a suo figlio Louthean John Alexander Nelson, fondatore del gruppo Gamma International[87].

Lo schema delle partecipazioni azionarie del gruppo Gamma International e delle persone e società collegate – © IBI World Ltd. London

Inizia una nuova era, nella quale le vecchie intercettazioni sono ben presto superate e dimenticate. Il giovane Louthean inizia associandosi a Niels Jørgen Tobiasen ed alle sue due società: The CBRN Team Ltd. London[88] e The Phoenix Hazard Training Ltd. Darlington[89]. Si tratta di un’operazione industriale nata da un contratto per la consegna di armi chimiche, biologiche, radiologiche e nucleari all’Uganda[90], negoziata con un membro del governo, Ananias Tumukunde, che aveva accettato una tangente di 40’000 sterline[91]. Un’operazione conclusa con l’arresto di Tumukunde a Kampala e di Tobiasen a Londra nel luglio del 2007[92].

In quegli anni, Louthean Nelson cerca anche di aprire una collaborazione con l’Hacking Team di David Vincenzetti: insieme ad uno dei migliori hacker del gruppo milanese, Alberto Pelliccione, Nelson cerca di trovare un sistema per infiltrarsi nei devices della Nokia – ma Pelliccione, dopo un po’, si tira indietro, perché scopre che Nelson, attraverso una società oramai liquidata, la Cyan Engineering Services SAL Beirut, ha iniziato a intermediare forniture di armi in paesi colpiti dalle sanzioni internazionali[93]. Una cosa con cui Pelliccione non vuole avere nulla a che fare.

L’impresa successiva è forse ancora più suggestiva: Nelson fonda la Elaman e sposta alcune attività in Svizzera[94], perché si è rimesso in affari con il vecchio socio di suo padre, Stephan Oelkers, che lo convince a spostare la sua centrale operativa da Amburgo a Monaco e di accettare un nuovo socio, Holger Günther Rumscheidt, per iniziare a cooperare con i servizi segreti austriaci[95] e cercare di rilevare la Stazione di Bad Aibling dalla NSA (i servizi segreti militari americani)[96].

Si tratta di un’operazione imponente ed estremamente simbolica: la stazione di intercettazione di Bad Aibling era nata come aeroporto militare e centro radar della Luftwaffe nel 1936 e, alla fine della guerra, era stata trasformata dall’esercito americano in un campo di transito per i prigionieri di guerra appena liberati e per le vittime dei lager nazisti. Un campo famosissimo, nel quale sono transitati lo scrittore Günther Grass e Joseph Ratzinger (il futuro Papa Benedetto XVI)[97]. Dal 1952 fino alla chiusura, richiesta dall’Unione Europea nel 2001 ed eseguita nel 2004 (ufficialmente, perché nel 2013 l’impianto era ancora in funzione[98]), la NSA ha usato Bad Aibling per montare le sue installazioni Echelon[99], che intercettano le comunicazioni telefoniche sull’intero pianeta[100]. Subentrare alla NSA sarebbe stato, per Nelson e per i suoi soci, la consacrazione ad azienda di spessore globale e di potere quasi illimitato.

Le trattative erano ancora in corso quando FinFisher ha iniziato a vendere il suo FinSpy alla Turchia ed il mondo intero ha iniziato ad accorgersi del pericolo. Dopo le perquisizioni a Monaco, in Svizzera ed in Romania, Nelson ha iniziato a liquidare tutte le società con la maggior fretta possibile: alcune delle aziende (Computplus Ltd., G2 Systems Ltd., Gamma 2000 Ltd., Gamma 2000 Waste Management Ltd., Gamma International (UK) Ltd.) sono state liquidate mentre scriviamo all’inizio del febbraio 2021[101].

14 aprile 2007: Oltre un milione di cittadini pacifici protesta per la cancellazione della libertà e per un regime che ha trasformato la loro Patria in un inferno di repressione, violenza e miseria. Una scena di emozionante umanità che rischia di essere irripetibile

Ma questo non cambia la sostanza delle cose. Oggi, nel febbraio del 2021, in almeno 40 paesi del mondo, la stragrande maggioranza dei quali è guidata da una dittatura, il governo ed i suoi servizi segreti hanno in mano un software che travalica non solo gli scenari apocalittici descritti da George Orwell, ma anche quelli del film “Brazil” di Terry Gilliam: d’ora in poi, un regime non ha bisogno di scoprire che qualcuno stia complottando per isolarlo, torturarlo, condannarlo e cancellarlo. Può costruire le prove con un semplice click di un computer, usando un software che, in un millesimo di secondo, può condannare ciascuno di noi e coinvolgere nella sua distruzione tutti coloro che gli sono stati vicini.

In una società nella quale l’estraniazione dell’individuo dal contesto comune ha in ogni caso già raggiunto livelli preoccupanti, il software sviluppato e venduto da un ristretto manipolo di criminali completamente sconosciuti al pubblico ha permesso all’umanità di imboccare una strada senza ritorno: quella in cui non c’è più nulla di vero e di verificabile, nella quale ognuno di noi debba dubitare di chiunque gli stia intorno, e persino (ed a maggior ragione) di sé stesso.

La debolezza e superficialità con la quale i governi occidentali (in primo luogo Stati Uniti, Germania e Regno Unito) hanno permesso, per puro calcolo egoista, che questo software venisse distribuito in tutto il pianeta, sono imperdonabili e sono il segno che, 75 anni dopo la fine della Seconda Guerra Mondiale, 30 anni dopo la fine della Guerra Fredda e della paura di un conflitto nucleare, proprio mentre la natura si ribella al modo dissennato con cui la distruggiamo, l’essere umano ha superato il limite estremo – quello in cui il nemico che uccide non viene da fuori, ma da dentro di noi, ed è implacabile.

[1] https://www.hurriyet.com.tr/gundem/65-in-yuzbinleri-6335051

[2] http://news.bbc.co.uk/2/hi/europe/6554851.stm ; https://www.hurriyet.com.tr/gundem/laik-turkiye-icin-caglayan-a-6426626 ; https://www.hurriyet.com.tr/gundem/3-miting-3-mesaj-6462629 ; https://www.hurriyet.com.tr/gundem/izmir-rekor-bekliyor-6495436

[3] https://www.dw.com/en/turkey-used-german-spy-software-on-opposition-politicians-and-activists/a-43787769

[4] https://atalayar.com/en/content/turkish-spy-networks-control-opponents ; https://www.bbc.com/news/world-europe-39416954

[5] https://www.birgun.net/haber/iddia-pelikancilar-hakan-fidan-gitsin-diyor-283382

[6] https://www.trthaber.com/haber/gundem/iletisim-baskanligi-berat-albayrakin-gorevden-af-talebi-kabul-edilmistir-529559.html

[7] https://www.independent.co.uk/news/world/europe/russia-accuses-president-erdogan-s-son-law-being-linked-isis-oil-trade-a6761436.html ; https://www.al-monitor.com/pulse/originals/2016/09/turkey-redhackers-daunt-the-erdogan-family.html ; https://thepressproject.gr/exclusive-wikileaks-documents-relations-erdogan-isis-oil-smuggling/

[8] https://www.duvarenglish.com/sport/2020/02/10/politics-in-stadiums-fenerbahce-fans-urge-minister-albayrak-to-keep-hands-off-football ; https://odatv4.com/fenerbahceliler-damata-karsi-ayaga-kalkti-02022031.html

[9] Intelligence Online, “Hakan Fidan close to ministerial promotion”, see in 2020.11.18 Hakan Fidan Minister

[10] https://www.hurriyetdailynews.com/turkey-launches-project-to-train-1-million-software-developers-154081

[11] Türkiye Cumhuriyeti Başbakanları

[12] 2017.04.13 Türkiye Cumhuriyeti Başbakanları

[13] https://de.wikipedia.org/wiki/Mill%C3%AE_%C4%B0stihbarat_Te%C5%9Fkil%C3%A2t%C4%B1#Leitung

[14] Hakan Fidan on Nexis, pages 57-60

[15] https://t24.com.tr/haber/adanada-3-tir-durduruldu-arama-yapiliyor,248707

[16] 1000 colpi di mortaio, 1000 colpi di artiglieria, 50’000 fucili d’assalto e 30’000 munizioni per mitragliatrice – see in https://web.archive.org/web/20150529062123/http://www.cumhuriyet.com.tr/haber/turkiye/287071/iste_Erdogan_in_yok_dedigi_silahlar.html ; https://web.archive.org/web/20150529223636/http://www.aktifhaber.com/devlet-sirri-denilen-mit-tirlari-ile-ilgili-tapeler-1053377h.htm#

[17] https://www.haber7.com/guncel/haber/1121773-mit-tirlari-neden-durduruldu ; https://web.archive.org/web/20150529062123/http://www.cumhuriyet.com.tr/haber/turkiye/287071/iste_Erdogan_in_yok_dedigi_silahlar.html

[18] http://www.aljazeera.com.tr/haber/mit-tirlari-boyle-durduruldu

[19] https://bianet.org/bianet/insan-haklari/155519-tir-lari-durdurmakla-suclanan-13-askere-muebbet-istendi

[20] https://www.milliyet.com.tr/gundem/mit-tirlari-olayinda-yeni-gelisme-5-savci-gorevden-uzaklastirildi-1999064

[21] http://www.cumhuriyet.com.tr/haber/erdogandan-canli-yayinda-can-dundara-tehdit-288885

[22] https://www.faz.net/aktuell/politik/ausland/europa/tuerkei/tuerkei-kampf-gegen-die-soldaten-des-lichts-12715816.html?printPagedArticle=true#pageIndex_3 ; https://taz.de/Wie-Guelen-zum-Staatsfeind-Nr-1-wurde/!5323191/ ; https://www.sabah.com.tr/gundem/2021/02/03/son-dakika-istihbarattaki-fetocu-generalden-bomba-itiraflar-tegmen-rutbemi-fetullah-gulen-takti ; https://tr.sputniknews.com/turkiye/202001211041211454-sozcu-ilker-basbugu-cezaevine-attiran-feto-mektubunu-acikliyoruz/ ; https://www.zdf.de/politik/frontal-21/die-verschleppten-100.html

[23] https://www.genios.de/presse-archiv/artikel/FAZ/20171111/jagd-auf-die-guelenisten/FR1201711115279571.html

[24] https://www.nadir.org/nadir/initiativ/isku/hintergrund/geheimdienste/geheim994.htm ; https://www.tagesspiegel.de/politik/tuerkischer-geheimdienst-liess-erdogan-gegner-in-deutschland-ausspionieren/12027820.html

[25] https://www.welt.de/politik/deutschland/article157778863/Erdogans-Agenten-bedrohen-Tuerken-in-Deutschland.html

[26] https://www.zdf.de/politik/frontal-21/die-verschleppten-100.html ; https://www.derstandard.at/story/1397522175727/geheimdienst-staat-tuerkei

[27] https://www.al-monitor.com/pulse/originals/2020/09/turkey-austria-spy-nehammer-kurdish-clashes-protests-vienna.html ; https://www.reuters.com/article/austria-turkey-espionage-int-idUSKBN25S4R5 ; https://www.nytimes.com/2020/10/13/world/europe/turkey-austria-erdogan-assassin.html

[28] https://www.euractiv.com/section/global-europe/news/flemish-minister-turkish-sponosred-mosque-is-nest-of-spies/ ; https://www.dailysabah.com/war-on-terror/2017/07/06/influenced-by-gulenists-belgium-targets-turkish-mosques-fighting-extremism

[29] https://nordicmonitor.com/2020/08/erdogan-critics-listed-by-turkish-embassy-in-prague-were-included-in-bogus-terrorism-probe/

[30] https://www.independent.co.uk/news/uk/home-news/turkey-murder-london-unsolved-mehmet-kaygisiz-government-security-services-agents-court-documents-a7332461.html

[31] https://www.hurriyetdailynews.com/turk-greek-ties-strained-by-arson-row-10324 ; https://www.reuters.com/article/us-greece-germany-spying/greek-police-arrest-german-on-suspicion-of-spying-idUSBRE97208820130803 ; https://www.kathimerini.gr/society/896001/istories-me-kataskopoys-sto-aigaio/ ; https://www.larissanet.gr/2019/06/21/dikazetai-sti-rodo-kataskopos-tis-tourkias/ ; https://ahvalnews.com/mit/turkish-intelligence-recruits-eu-retirees-spy-greece ; https://nordicmonitor.com/2020/04/turkish-intelligence-operations-targeting-critics-in-greece-exposed-in-secret-documents/ ; https://intelnews.org/2016/12/09/01-2023/ ; https://nordicmonitor.com/2020/08/more-secret-documents-confirming-vast-turkish-espionage-activities-in-greece-uncovered/ ; https://www.skai.gr/news/greece/dyo-syllipseis-ellinon-gia-kataskopeia-sti-rodo

[32] https://www.reuters.com/article/us-kosovo-security-turkey-idUSKBN1H70CC

[33] https://www.hurriyetdailynews.com/opinion/murat-yetkin/turkish-intelligence-unveils-secret-codes-used-before-coup-attempt-103843

[34] https://www.al-monitor.com/pulse/originals/2018/09/turkish-teachers-detained-moldova-gulen.html ; https://balkaninsight.com/2018/09/06/six-turkish-professors-detained-by-moldovan-secret-services-09-06-2018/

[35] https://turkeypurge.com/turkey-spying-imams-active-also-in-norway ; https://stockholmcf.org/turkeys-autocratic-president-erdogans-spying-profiling-expands-in-norway/

[36] https://kafila.org/www-matthewaid-com/

[37] https://stockholmcf.org/report-sweden-launches-espionage-probe-into-turkish-govt-representatives/

[38] https://www.swissinfo.ch/eng/politics/undiplomatic_swiss-eye-alleged-turkish-kidnapping-attempt/43973170 ; https://www.hurriyetdailynews.com/swiss-foreign-minister-warns-turkey-against-illegal-spying-111199 ; https://www.dailysabah.com/eu-affairs/2017/05/01/as-anti-turkish-politics-grip-europe-turkish-swiss-policeman-arrested

[39] https://www.hurriyetdailynews.com/turkish-intelligence-brings-key-feto-suspect-from-ukraine-to-turkey-134608

[40] https://www.independent.co.uk/news/uk/home-news/turkey-murder-london-unsolved-mehmet-kaygisiz-government-security-services-agents-court-documents-a7332461.html

[41] https://www.meforum.org/60976/turkish-spy-agency-mit-intelligence-gathering-australia

[42] https://www.reuters.com/article/us-egypt-court/egypt-detains-29-people-on-suspicion-of-espionage-for-turkey-idUSKBN1DM1AN ; https://www.egypttoday.com/Article/1/33764/In-Pictures-Egypt-foils-Turkish-espionage-attempt

[43] https://www.hurriyetdailynews.com/turkish-intelligence-agency-brings-three-feto-members-from-gabon-to-turkey-130050

[44] https://www.trtworld.com/turkey/turkish-intelligence-agency-rescues-a-kidnapped-italian-citizen-in-kenya-36192

[45] https://www.middleeastmonitor.com/20190807-libyan-national-army-turkish-intelligence-is-operating-in-tripoli/

[46] https://www.dailysabah.com/war-on-terror/2017/11/27/senior-feto-figure-captured-by-turkish-intelligence-in-sudan/amp

[47] https://nordicmonitor.com/2019/07/turkish-diplomats-have-extensively-spied-on-critics-in-the-united-states/

[48] https://www.rferl.org/a/1101683.html

[49] https://www.hurriyetdailynews.com/turkish-intel-returns-wanted-feto-from-azerbaijan-140108

[50] https://nordicmonitor.com/2019/06/turkish-diplomats-spy-on-erdogan-critics-in-georgia-secret-document-reveals/

[51] https://www.dailysabah.com/war-on-terror/2019/04/22/4-pkk-terrorists-brought-to-turkey-from-iraq-in-operation-by-turkish-intelligence ; https://www.middleeasteye.net/news/pkk-confirms-capture-two-turkish-spies-iraq ; https://www.presstv.com/Detail/2017/08/29/533306/PKK-Turkish-officers-spying-Iraq ; https://www.sabah.com.tr/gundem/2019/07/07/son-dakika-teror-orgutu-pkkkcknin-sozde-baskanlik-konseyi-uyesi-diyar-garip-muhammed-etkisiz-hale-getirildi ; https://www.thedefensepost.com/2018/08/15/turkey-airstrike-pkk-sinjar-iraq/ ; https://menafn.com/1098975780/Turkish-warplanes-neutralize-4-PKK-terrorists-In-Iraq ; https://www.dailysabah.com/war-on-terror/2019/09/16/3-pkk-terrorists-neutralized-by-turkish-jets-in-northern-iraq ; https://www.hurriyetdailynews.com/turkey-neutralizes-senior-female-ypg-pkk-terrorist-150730

[52] https://stockholmcf.org/cellmate-teacher-abducted-by-turkeys-mit-from-malaysia-subjected-to-torture-in-ankara/ ; https://www.hurriyetdailynews.com/turkish-intelligences-captures-feto-suspect-in-malaysia-146188

[53] https://www.reuters.com/article/us-mongolia-kidnapping-turkey-idUSKBN1KI03N

[54] https://indianexpress.com/article/pakistan/pakistan-admits-they-secretly-deported-turkish-family-wanted-by-erdogan-govt-4895423/lite/

[55] https://en.wikipedia.org/wiki/Turkish_involvement_in_the_Syrian_civil_war

[56] https://securityaffairs.co/wordpress/41169/breaking-news/finfisher-spyware-new-customers.html

[57] https://www.business-humanrights.org/en/latest-news/german-prosecutor-to-investigate-finfisher-for-allegedly-selling-spyware-used-against-journalists-and-activists-in-turkey-without-license/ ; https://www.ecchr.eu/en/press-release/german-prosecutor-opens-criminal-investiation-into-finfisher-for-selling-spyware-to-turkey-without-license/

[58] https://www.reporter-ohne-grenzen.de/

[59] https://freiheitsrechte.org/

[60] https://netzpolitik.org/

[61] https://www.ecchr.eu/en/about-us/?L=2

[62] https://cdn.netzpolitik.org/wp-upload/2019/09/2019-07-05_FinFisher_Criminal-Complaint_ENG.pdf, pages 4-5

[63] https://cdn.netzpolitik.org/wp-upload/2019/09/2019-07-05_FinFisher_Criminal-Complaint_ENG.pdf, pages 6-7, page 12

[64] https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/847361/UK-NCP-initial-complaint-privacy-international-and-others-against-gamma-international-uk-ltd.pdf ; https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/847362/UK-NCP-Final-statement-complaint-Privacy-International-Gamma-International-UK-Ltd.pdf ; https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/847364/uk-ncp-follow-up-statement-privacy-international-gamma-international.pdf

[65] https://www.gov.uk/government/publications/privacy-international-complaint-to-uk-ncp-about-gamma-international-uk-ltd

[66] https://www.ibtimes.com/finfisher-malicious-spyware-disguised-mozilla-firefox-discovered-36-countries-1233177

[67] https://www.scmagazine.com/home/security-news/finfisher-command-and-control-hubs-turn-up-in-11-new-countries/ ; 2013.04.01 SC Magazine on FinFisher

[68] https://www.dw.com/en/german-prosecutors-investigate-spyware-maker-finfisher/a-50293812

[69] https://netzpolitik.org/2020/unsere-strafanzeige-razzia-bei-staatstrojaner-firma-finfisher-in-muenchen/

[70] https://www.glistatigenerali.com/intelligence_privacy/avira-lantivirus-comprato-dai-servizi-segreti-del-golfo-persico/ ; https://blogs.mediapart.fr/paolo-fusi/blog/260920/le-hacker-militaire-qui-achete-avira

[71] https://www.amnesty.org/en/latest/research/2020/09/german-made-finspy-spyware-found-in-egypt-and-mac-and-linux-versions-revealed/

[72] https://www.wsj.com/articles/BL-DGB-23568 ; https://www.telegraph.co.uk/technology/apple/8912714/Apple-iTunes-flaw-allowed-government-spying-for-3-years.html ; https://krebsonsecurity.com/2011/11/apple-took-3-years-to-fix-finfisher-trojan-hole/ ; https://www.bloomberg.com/news/articles/2012-07-25/cyber-attacks-on-activists-traced-to-finfisher-spyware-of-gamma

[73] https://www.glistatigenerali.com/internet-tech/hacking-team-riguarda-tutti-noi-le-nostre-liberta-la-nostra-costituzione/ ; https://www.glistatigenerali.com/app-software_intelligence/david-vincenzetti-la-spia-che-serve-i-dittatori/

[74] 2016.04.26 David Kushner on David Vincenzetti

[75] https://www.lastampa.it/tecnologia/2015/07/12/news/segreti-concorrenza-e-fobie-tutti-i-punti-deboli-di-hacking-team-1.35241096

[76] https://citizenlab.ca/2015/10/mapping-finfishers-continuing-proliferation/

[77] https://bigbrotherawards.de/en/2012/technology-gamma-international

[78] https://www.burojansen.nl/pdf/gammagrouploutheannelsonwapenhandelaarspursang.pdf ; https://slideum.com/doc/9973831/gehele-observant-%2369–januari-2017-politie-mercenaries

[79] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[80] 1987.03.07 PK Electronics in China

[81] U.S. Department of Commerce, Industry and Trade Administration, “Commercial News USA”, U.S. Foreign Commercial Service, Washington DC, 1979, page 38

[82] https://www.referenceforbusiness.com/history2/1/CompuDyne-Corporation.html

[83] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[84] https://opencorporates.com/companies/hk/0475615

[85] https://opencorporates.com/companies/gb/02088610

[86] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[87] https://opencorporates.com/companies/gb/01958854

[88] https://opencorporates.com/companies/gb/05318642

[89] https://opencorporates.com/companies/gb/06591222

[90] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[91] https://allafrica.com/stories/200809010266.html

[92] https://www.nti.org/gsn/article/danish-man-charged-with-wmd-smuggling/

[93] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[94] Elaman AG Malans

[95] Holger Günther Rumscheidt Kirchberg in Tirol

[96] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[97] https://www.webcitation.org/5k8f6XouC?url=http://www.zianet.com/jpage/Bad%20Aibling%20Station%20-%20A%20Legacy%20of%20Excellence.pdf ; https://military.wikia.org/wiki/Bad_Aibling_Station ; Gottfried Mayr, “Das Kriegsgefangenenlager PWE No. 26: Bad Aibling 1945-1946 : Massenschicksal – Einzelschicksale“, Bad Aibling: Hist. Verein Bad Aibling und Umgebung, Bald Aibling 2002

[98] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[99] James Bamford, “Body of secrets: Anatomy of the ultra-secret NSA”, Anchor Books, New York, 2002

[100] https://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//TEXT+REPORT+A5-2001-0264+0+DOC+XML+V0//EN

[101] https://find-and-update.company-information.service.gov.uk/company/03820884/filing-history ; https://find-and-update.company-information.service.gov.uk/company/04027614/filing-history ; https://find-and-update.company-information.service.gov.uk/company/03684793/filing-history ; https://find-and-update.company-information.service.gov.uk/company/04016441/filing-history ; https://find-and-update.company-information.service.gov.uk/company/06343869/filing-history

Devi fare per commentare, è semplice e veloce.